本文是一篇计算机论文,计算机应用专业的特色是“厚基础,重方向”。本专业学生可以学到很扎实的计算机应用基础知识,就业面广;同时,在此基础上又强化专业方向,学生们有重点地掌握一个专门化的技能,以便从事专业性较强的计算机岗位工作。(以上内容来自百度百科)今天上海论文网为大家推荐一篇计算机论文,供大家参考。

第一章 绪论

1.1 研究背景与意义

计算机和网络技术的高速发展不仅给人类感受到科技进步的优势,也带来不可小觑的安全问题。而近年来,新技术引发的不同类别的网络攻击越发的猖獗,就连 IoT 设备都深受其害。而且,境外恶意分子对境内诸多基础信息系统的打探和攻击从未停止。自 2013 年以来,网络安全事件在全球范围内层出不穷[1]:《纽约时报》称:多年来 NSA 一直在对华为采取秘密监听;《明镜周刊》揭秘 NSA 在大量防火墙产品中设置后门;2015 年卡巴斯基实验室通告业内,很多大品牌硬盘可能被某网络安全组织控制;2016 年黑客组织 Shadow Brokers 公布 NSA 内部的黑客工具以及文件,其中中日韩是重灾区。国内外信息安全环境的不断发展和变化,使信息安全的范围已经不仅仅局限于国防、军事、航天航空,已深入到经济、科技、工业、民生等各个领域。信息安全越来越受到政府和社会的重视,政府也正在积极推动信息安全体系建设,但现状是国家工控、网络安全等重点领域的核心系统几乎被国外厂商垄断。因此,快速提高设备国产化率、建设完整的信息安全体系迫不及待。采用国外的操作系统和基础安全设备,应用和信息数据可能暴露在外的风险不可忽视。操作系统黑屏事件,就是非常典型的国外厂家远程控制操作系统,系统中内置后门可由服务器端直接下发各类管理策略,而网民却束手无策。而在信息化的防护体系上,安全产品如果全面采用国外技术,则有可能会导致网络所有的流量情况、信息内容、关键数据等等都可以被完全回放,甚至做出细致的分析图表发到国外。只有自主研发的产品才能做到可控,目前国内愈演愈烈的去 IOE 化也表示,国家层面也都越来越重视信息安全。国家的信息安全防护能力总体上处于高速发展阶段,相对于俄、美、以色列等一流信息安全国家,国内的网络安全研发能力还是在追赶阶段。在许多大型、超大型的信息化案例中,仍需要使用国外产品来支撑研发核心技术硬件系统,甚至很多关系到国计民生的重要系统也大量采购使用国外的网络技术和产品。这就会导致系统的运营者没法掌握自己的秘密信息,会使国家无法真正自强、独立、可控。如果一个国家完全依赖他国的信息技术,便无法掌握国际社会地位、把握国际安全的先机[2]。

..........

1.2 研究具体内容

1.2.1 防火墙技术应用

防火墙是一种应用在网络上的安全设备,应用的主要目的是防止网络中不安全因素对网络、系统的影响。其中主要功能包括:防止各种网络攻击、访问控制和审计纪录三大类[4]。网络扩展的越来越大,日益复杂的网络配置影响防火墙的稳定运行。防火墙充当着核心网络节点需要对付越来越多的网络信息需求,更要有稳定性和可靠性的保证。可靠性很重要,防火墙通常是在整个网络充当网关,如果网络瘫痪,严重故障的结果是带来直接的经济损失。因此,防火墙应该使用可靠的硬件设计结构,可避免成为网络故障点。设计者曾经参与多次数据中心安全项目建设,如图 1-1 所示,其中的防火墙主要是被设计于不同网络之间的关键隔离,此架设方式是最常用的配置。同时,作为网关,需要处理网络流量通常不小,所以未来的防火墙产品要实现在更高流量下的高并发、高吞吐、低延迟,才能匹配上未来网络发展的速度。

..........

第二章 防火墙相关技术研究

如今,基于 X86 架构为主流,以传统外围组件互联的 IO 总线体系结构的防火墙产品性能提升幅度已落后于网络带宽发展速度。当今迅猛发展的处理器性能、网络通信和高速外围设备已突显 PCI 技术的不足,基于 PCI 的带宽和工作性能已无法满足要求。传统硬件防火墙平台的性能 IO 技术正在受到新技术的挑战,如 HT、多核、ASIC、FPGA 等。

2.1 防火墙架构研究

2009 年,Gartner 正式发布 NGFW。Gartner 在当年的网络安全行业大会上发表的《Defining the Next-Generation Firewall, 下一代防火墙》报告。报告中提到,在使用场景、自身脆弱性和风险级别等多个要素堆叠起来的复杂环境中,传统架构的硬件防火墙平台已经落伍。对产品形态的确定和具体参数要求的落地,使得网络安全产业特别是防火墙厂商获得较大影响。各大安全厂商在近年来逐步转型,为新产品、新功能、新架构做准备。于是,Gartner 站出来推出了 NGFW 这个词期待现有的硬件防火墙厂商能接受下一个新的挑战。从业界的统一观点来看,NGFW 将是一个线速的高性能硬件产品,满足千兆万兆以上级别的市场需求。如图 2-1 所示,前几年市场反响火爆的 UTM(Unified Threat Management, 统一威胁安全网关)和 NGFW 的功能性对比[10]。NGFW 所提供的功能相对于传统网络防火墙集中于 3-4 层的功能设计有全面的突破,可覆盖 2-7 层的安全需求。但 NGFW 又与 UTM 的大而全的思路不同,下一代防火墙更强调在高带宽、大流量以及复杂应用的网络环境中的自我进化,其主要思路是提供高速度、低延时的关键安全设备,剔除了 UTM 中诸如反垃圾邮件、防病毒等过度影响效率的功能,专注于在保证效率的前提下对网络数据的安全防护和管理[11]。于此,主流的几类不同的架构的产品也受到了冲击。通用 X86 架构具备极强的软件灵活性,但 Intel 公司的大力支持下依然会有不错的表现;而 NP/网络处理器架构的产品越来越少;混合架构的产品将会越来越多,特别是高端产品层面[12]。而 2015 年 Intel 收购 Altera 公司更证实了混合架构的有效性和前瞻性。

..........

2.2 FPGA 网络加速技术研究

PLD(Programmable Logic Devices,可编程逻辑器件)不仅有简单类型,另外还可以实现复杂类型。简单PLD有:PROM、PLA、PAL、GAL;复杂PLD有:CPLD。本文重点关注在另外一种复杂的PLD:FPGA[22]。FPGA具备三种以上的编写方式。根据程序的编写方式,以及编写的逻辑性的不同,FPGA又有两类。一、用SRAM编程,用Finding表来实现Logic的是SRAM Finding表接口;二、用多路开关实现逻辑,依靠Fuse的通断。Altera、Xilinx、Lottice等厂商的产品是基于SRAM查找表结构;艾特公司及Quicklogic公司的产品则是基于反熔丝多路的开关技术。目前,在通信领域、工业自动化应用领域、消费电子如计算机以及物联网、车联网等各种终端领域,FPGA技术获得广泛的应用。

...............

第三章 双路龙芯防火墙的设计实现.......... 31

3.1 单路龙芯防火墙简介 ............ 31

3.1.1 单路防火墙平台结构 .... 31

3.1.2 单路防火墙平台性能 .... 33

3.2 双路龙芯防火墙架构设计 ........ 33

3.3 双路防火墙系统的实现 .......... 36

3.4 本章小结 .... 48

第四章 基于 FPGA 的龙芯防火墙设计和实现.......... 49

4.1 FPGA 龙芯防火墙系统框架设计 ............ 49

4.2 FPGA 龙芯防火墙关键技术设计 ............ 50

4.3 FPGA 龙芯防火墙的关键技术实现 .......... 55

4.4 性能评测 ............ 66

4.5 本章小结 ............ 70

第五章 结论与展望........... 71

5.1 本文工作总结 ........ 71

5.2 下一步工作展望 ...... 72

第四章 基于 FPGA 的龙芯防火墙设计和实现

基于上一章对双路龙芯平台的防火墙操作系统构建的设计和实现描述,为了继续提升龙芯防火墙的性能实现。本章将介绍基于FPGA提升龙芯双路防火墙平台性能的关键技术和设计实现。本章详细叙述基于FPGA提升龙芯防火墙性能的设计方案和实现,并对整体系统的性能进行评测,最后对本章进行小结。

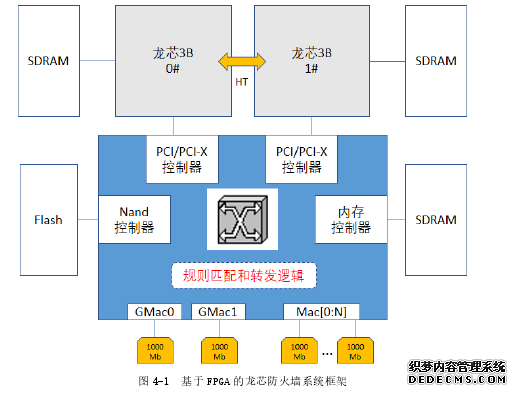

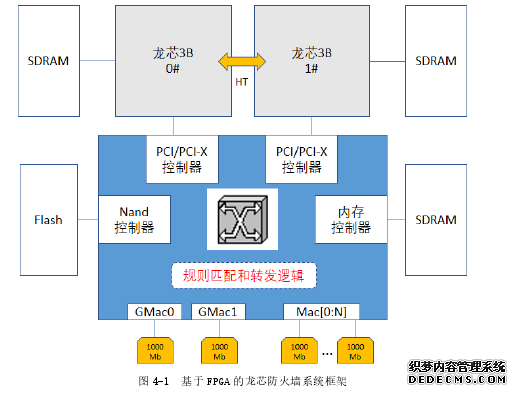

4.1 FPGA 龙芯防火墙系统框架设计

双路3B系统的设计和性能测试表明,纯依赖龙芯平台自身无法实现“千兆线速”的水平。为在最大兼容原有防火墙操作系统的前提下提升龙芯防火墙的性能,FPGA模块是一个可靠的选择。FPGA模块成为整个防火墙系统的网络专用处理器[30],专为防火墙系统处理数据流,减轻龙芯平台的负担从而提升性能。双路龙芯平台可支持两颗3B处理器,它的优点是能增加系统的新建连接能力。防火墙启动工作时先连接建立包,然后上传给CPU去完成,通过FPGA的负载分流,可以将新建的连接顺序分配到两个处理器上进行处理。同时,为保证CPU与模块之间的带宽性能,FPGA与处理器之间是点到点的PCI/PCI-X连接,从而大大提高系统的连接能力。两路处理器结构的另一个优点是为进一步功能扩展留有比较充分的处理资源,今后可逐步在此系统基础上集成VPN、IDS/IPS、AV等功能。利用硬件实现的加速需要软件层面的支持才能真正落地。本论文在双路龙芯平台正常工作的情况下,通过对FPGA模块的五元组数据流控制、零拷贝加速技术应用、硬件数据流处理等方面的研究工作,让原有防火墙上的包过滤和包转发功能如Netfilter/Iptables可直接落地到FPGA模块的硬件加速功能上。#p#分页标题#e#

.........

总结

本文针对龙芯防火墙平台处理能力较为羸弱的问题,分析采用何种技术可以在较低的投入和较少的系统改动中,在维持产品持续功能的同时提升产品性能。最终选择曙光的 FPGA 网络加速卡,构造出新型的 FPGA 技术结合龙芯防火墙硬件架构,增强了龙芯网络平台的可用性和实用性。论文主要工作如下:

1. 在对 X86、MIPS、AISC、NP、FPGA 等不同防火墙实现技术的研究分析上,提出了一种使用 FPGA 对龙芯平台进行加速的概念和方案。分析并比较各个平台的 FPGA 模块,并以 NGFW 的创新思路及业内部分防火墙厂商的启发,设计出一种适合双路龙芯平台的联合方式。

2. 在已有的研究基础上,完成双路龙芯平台的架构设计,并验证原有 3A 平台的龙芯防火墙系统在双路平台上运行的可能性。并对其功能和性能表现进行实际检验。虽然双路平台性能的测试结果已经有较大突破,但依然没有达到预计的“线速”能力,为此还需要进一步对 FPGA 技术展开研究。

3. 在 3B 双路防火墙平台上再继续开展 FPGA 龙芯防火墙的系统框架设计,并完成从零拷贝加速到状态包过滤等一系列关键技术设计并对其实现。完成FPGA 模块的标准化匹配工作,将防火墙系统的网络数据流处理应用迁移到FPGA 模块。通过对系统状态跟踪表状态的同步,将 FPGA 模块当成真正的高性能处理网卡来使用。最终实现本论文计划的初始目的:“千兆线速”吞吐量数据,将龙芯防火墙的应用场景大大的扩展开来。

4. 最后对新的 FPGA 龙芯防火墙进行全面的性能测试和对比分析,证明了本论文思路的正确,实现了预期的预定目标。

..........

参考文献(略)